Чем eToken отличается от Рутокен и от JaCarta

eToken или Rutoken или JaCarta. Что лучше? В чем разница?

| VS |  | VS |  |

В Secure-Market поступает очень много вопросов на тему «чем етокен отличается от рутокена и от jacarta«.

Если вам самим хочется понять, что вам подойдет, вот основные отличия Rutoken от eToken и от JaCarta:

Рутокен и eToken и Jacrta разного цвета

До не давнего времени самая популярная модель eToken была eToken Pro 72k Java в корпусе фиолетового цвета, надежный, хорошо себя зарекомендовавший USB ключ. Но в начале 2018 года все складские запасы закончились, и на смену ему пришла новая модель eToken 5110, такой же надежный ключ, но в корпусе черно-белого цвета.

Рутокен серийно выпускается в нескольких цветах: Рутокен S в красном корпусе, Рутокен ЭЦП 2.0 в бордовом, Рутокен Lite в прозрачно-белом и Рутокен Web в зеленом корпусе. При заказе больших партий можно заказать в любом цвете. Например ключи Рутокен S для компании Такском синего цвета, для МВД также были выпущены синего цвета, для службы судебных приставов выпускались ключи зеленого цвета.

USB токены JaCarta всегда черного цвета со вставкой или оранжевого или зеленого или синего цвета. Цвет никак не виляет на функционал ключа.

Аппаратный RSA в eToken

Главным техническим отличием eToken 5110 от Rutoken и JaCarta является наличие криптографического сопроцессора, который позволяет аппаратно реализовать ассиметричный алгоритм шифрования RSA. Аппаратно реализованный алгоритм RSA позволяет подписывать сообщения таким образом, что закрытый ключ не покидает токена. Так было до не давнего времени, пока не появился Руткоен PKI в котором также поддерживается аппаратный RSA.

В составе СКЗИ КриптоПро CSP токены используются в качестве защищенного хранилища закрытого ключа ЭЦП. Ключ ЭЦП помещается в файл-контейнер, а файл-контейнер в свою очередь записывается в память носителя, секретные ключи ЭЦП легко переносились на электронный идентификатор Rutoken с помощью встроенных средств в КриптоПро CSP.

Т.к. КриптоПро CSP работает только с отечественными криптографическими стандартами, то он не в коей мере не использует аппаратный RSA в eToken Pro.

Если говорить проще, то и Рутокен, и eToken работают с Крипто ПРО одинаково.

Аппаратная поддержка ГОСТ в Рутокен и JaCarta

Ключи Рутокен ЭЦП 2.0 и ключи JaCarta PKI/ГОСТ и JaCarta 2 ГОСТ имеют аппаратную поддержку ГОСТ, кроме системы ЕГАИС-Алкоголь это нигде не используется, все остальные модели в т.ч. eToken поддерживают ГОСТ программно, на уровне драйверов.

Объем доступной памяти в eToken и Rutoken и JaCarta

Модели Rutoken выпускаются с объемами доступной памяти 32Кб, 64Кб, 126Кб.

eToken 5110 имеет максимальный объем памяти 72Кб из них доступно пользователю 47 Кб.

Ключи JaCarta имеют объем памяти 80Кб из них доступно пользователю 43 Кб.

Таблица различий eToken и Рутокен.

Получаем подпись в ФНС: как выбрать носитель

Чтобы бесплатно получить подпись в ФНС, индивидуальный предприниматель, юридическое лицо или нотариус должны приобрести специальный токен. Токен — это носитель электронной подписи, он служит для хранения ключа ЭП и его использования.

В этой статье мы разберёмся в том, какие носители существуют, в чём разница между ними и расскажем, как с ними работать и какие ошибки могут возникнуть во время их эксплуатации.

Какие носители бывают

Все токены внешне напоминают флешку и выполняют её функции — выступают в качестве носителя. Однако, в отличие от обычной флешки, токены являются защищёнными носителями: на них устанавливается пароль и в них встроены криптографические алгоритмы. Это сделано для того, чтобы максимально обезопасить хранимую на них электронную подпись от компрометации, то есть доступа постороннего лица к защищённой информации.

Мы лишь вскользь упомянем о том, что хранить электронную подпись можно и на компьютере, но это небезопасно. В то же время, с 1 января 2022 года, получить подпись для юридических лиц, индивидуальных предпринимателей и нотариусов можно будет только в удостоверяющем центре ФНС. И получатель должен иметь при себе токен, на который и будет загружен ключ.

К носителям выставлены определённые требования: они должны быть сертифицированы и соответствовать формату USB Type-A. К этому типу можно отнести следующие токены:

В чём разница

Носители различают по следующим критериям: производитель, внешний вид, аппаратная криптография, объём защищённой памяти, цена, дополнительные опции, поддержка тех или иных операционных систем и необходимое программное обеспечение для работы.

Токены могут различаться также и по максимальному количеству электронных подписей, которые можно на них установить. Например, если размер носителя 64 Кб, то на него можно установить до 8 электронных подписей.

Объём защищённой памяти варьируется от 32 до 128 Kb, в зависимости от производителя. Некоторые модели могут содержать дополнительную flash-память для автоматического запуска необходимого программного обеспечения. Большинство токенов поддерживает множество версий Windows, а также Mac OS X и GNU/Linux.

Несмотря на все отличия, носители служат одной цели. Мы рекомендуем при выборе токена обращать внимание на то, подходит лишь ваша операционная система или нет для работы с данным носителем. При необходимости можно покупать карту с дополнительными опциями.

Как работать с носителями

Порядок получения электронной подписи на токен выглядит следующим образом:

Чтобы полноценно работать с установленной на токен электронной подписью, нужно выполнить ещё несколько действий. Главное — на компьютер нужно установить криптопровайдер « КриптоПро CSP », это требование налоговой. Остальное зависит от выбранного носителя: нужно будет установить драйвер для работы с токеном.

Порядок работы с носителями очень прост: в случае с Рутокеном, который является самым распространённым российским носителем, достаточно установить драйвер и воткнуть сам токен в гнездо USB. Настройка носителя осуществляется в специальной панели управления, которая устанавливается вместе с драйвером.

После выполненных действий электронную подпись можно будет использовать по назначению: подписывать электронные документы, работать с государственными порталами и участвовать в закупках.

Какие могут возникнуть ошибки

Во время работы с токеном могут возникать ошибки, которые может исправить либо сам пользователь, либо организация, выдавшая носитель. Рассмотрим основные ошибки, которые возникают при работе с Рутокеном.

Носитель ключа электронной подписи нужно хранить в недоступном для посторонних лиц месте, чтобы избежать компрометации. Использовать его нужно чётко в соответствии с прилагаемой инструкцией, а при возникновении проблем — пользоваться вышеуказанными методами их решения или обращаться в службу поддержки.

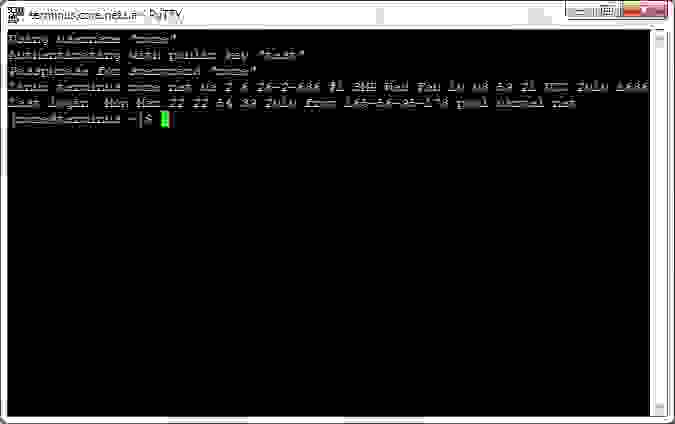

SSH-аутентификация при помощи USB-ключа eToken Pro

В этой заметке я расскажу вам, как настроить SSH-аутентификацию при помощи USB-ключа eToken.

Для этого нам понадобятся:

— Собственно сам USB-ключ eToken Pro (в моем случае это eToken Pro 64k)

— Операционная система Windows с установленными драйверами eToken PKI Client

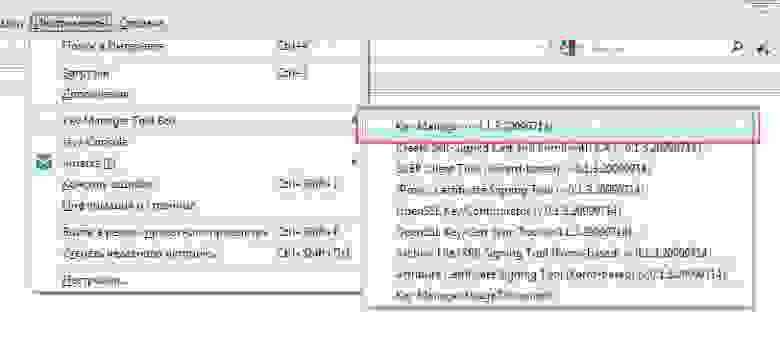

— Mozilla Firefox с установленным плагином Key Manager

— SSH-клиент с поддержкой смарт-карт. Лично мне нравится PuTTY SC — модифицированная версия PuTTY.

Предполагается, что у вас уже есть инициализированный USB-ключ с установленным пин-кодом, он подключен к компьютеру и готов к работе.

Создание открытого/закрытого ключа.

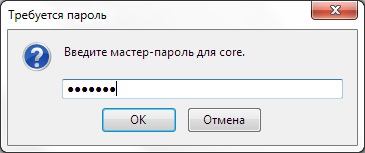

2) Вводим пользовательский пароль для eToken

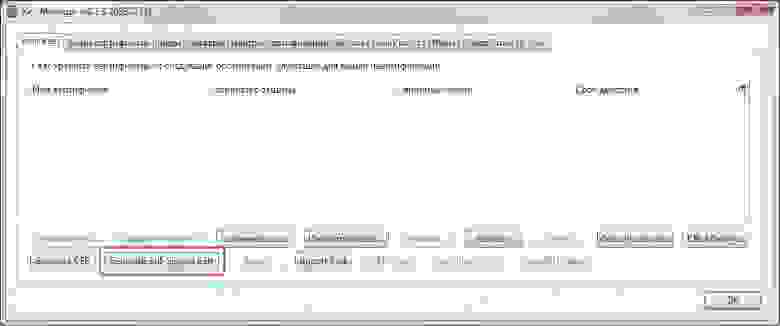

3) В главном меню Key Manager выбираем «Generate Self-Signed Cert»

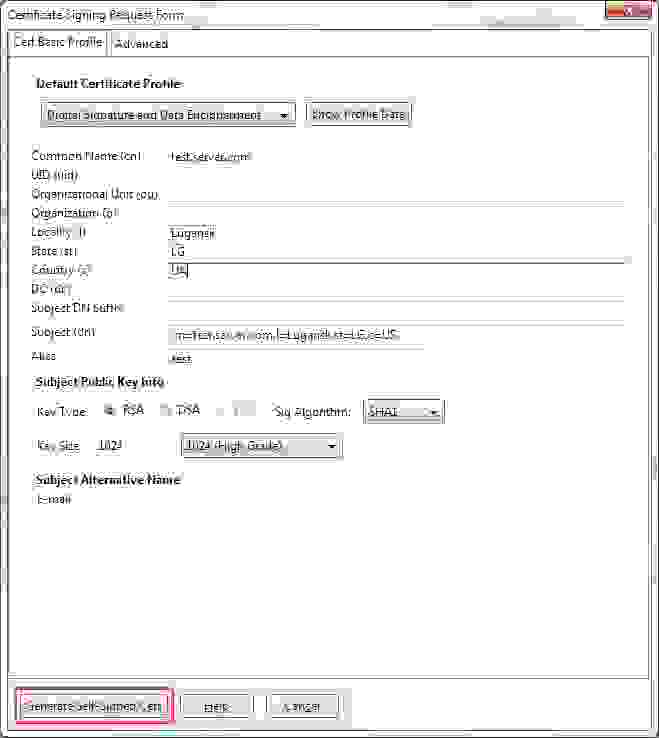

4) Заполняем поля как показано на рисунке и нажимаем «Generate Self-Signed Cert». Естественно вам необходимо ввести свои данные, такие как город, страна, и fqdn сервера. Также по желанию можно указать дополнительные свойства сертификата — срок действия и т.д.

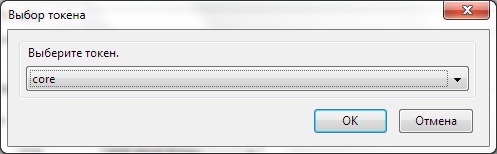

5) Выберите нужный токен из списка и нажмите «ОК». Обратите внимание, что если вы генерируете сертификат сразу на токене то экспортировать закрытый ключ потом будет невозможно.

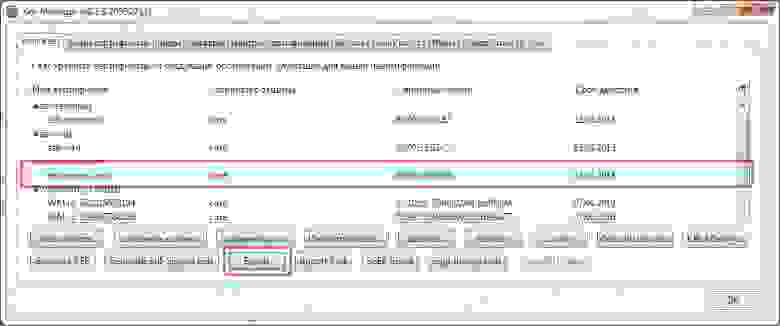

6) В главном меню Key Manager выделите только что созданный сертификат, и нажмите кнопку «Export»

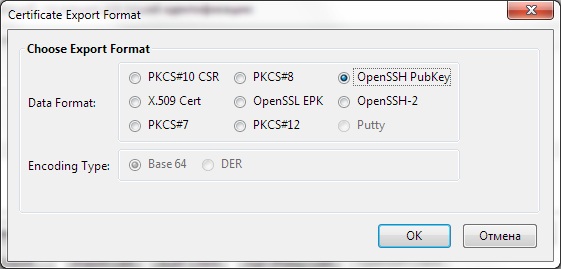

7) В появившемся окне выберите формат «OpenSSH Pubkey» и нажмите кнопку «ОК»

В результате получим строку вроде нижеприведенной. Это и есть наш публичный ключ — сохраните его, он нам понадобится на следующем этапе.

Настройка аутентификации по ключу на сервере.

В качестве сервера в моем случае выступает машина с установленным Debian Lenny.

Вам необходимо убедиться что в конфигурации sshd разрешена аутентификация при помощи публичных ключей. Для этого необходимо в файле «sshd_config» указать значение параметра «PubkeyAuthentication» в «yes».

/.ssh/authorized_keys» добавляем наш публичный ключ полученный ранее (одной строкой). Обратите внимание, файл «.ssh/authorized_keys» находится в домашнем каталоге того пользователя, который потом будет логиниться по публичному ключу.

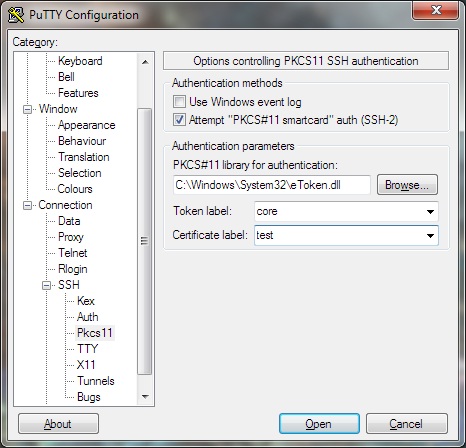

Настройка SSH-клиента PuTTY SC на использование смарт-карт.

PuTTY SC — это модифицированная версия PuTTY. Единственное значительное отличие от оригинальной версии — поддержка смарт-карт.

Настройка в данном случае почти ничем не отличается от обычных соединений — нужно указать адрес сервера, тип подключения, тип клавиатуры, кодировку.

При подключении вас попросят ввести пользовательский пин-код к USB-ключу.

Поздравляю, теперь вы можете использовать SSH-аутентификацию при помощи eToken Pro!

Примечание: несомненно, генерировать ключи можно различными способами, используя различное ПО и различные операционные системы. Связка Windows+Firefox была выбрана как наиболее простая и понятная.

Еще примечание: по вкусу можно отключить на сервере другие методы аутентификации, оставив только аутентификацию по ключу.

Аппаратная аутентификация на базе USB-ключей в Windows XP. Пошаговое руководство

«К 2008 году количество используемых USB-ключей

приблизится к количеству других средств аутентификации»

IDC 2004 год

В настоящее время в связи с широким распространением компьютеров все чаще приходится задумываться о безопасности обрабатываемой информации. Первым шагом в обеспечении безопасности является аутентификация законного пользователя.

Чаще всего в качестве средств аутентификации используется пароль. К тому же более 60% пользователей, как показывает практика, чаще всего использует одни и те же пароли к различным системам. Не стоит и говорить, что это существенно снижает уровень безопасности. Что делать?

На мой взгляд, одним из вариантов решения проблемы будет использование аппаратных ключей аутентификации. Рассмотрим их применение подробнее на примере USB-ключей от фирмы Aladdin.

Что такое eToken?

eToken (рис. 1) – персональное устройство для аутентификации и хранения данных, аппаратно поддерживающее работу с цифровыми сертификатами и электронно-цифровой подписью (ЭЦП). eToken выпускается в виде:

eToken PRO – USB-ключ, позволяющий производить двухфакторную аутентификацию. Доступен в версиях 32К и 64К.

eToken NG-OTP – гибрид USB-ключа и устройства, генерирующего одноразовые пароли (One Time Password, OTP). Доступен в версиях 32К и 64К.

Смарт-карта eToken PRO – устройство, выполняющее те же функции, что и USB-ключ, но имеющее форму обычной кредитной карты. Доступна в версиях 32К и 64К.

В дальнейшем мы будем говорить именно о USB-ключах, которые подключаются напрямую к USB порту компьютера и, в отличие от смарт-карты, не требует наличия специального считывателя.

Устройство eToken Pro 64K

eToken обладает защищенной энергонезависимой памятью и используется для хранения паролей, сертификатов и других секретных данных.

Устройство eToken

Компоненты технологии eToken PRO:

Чип смарт-карты Infineon SLE66CX322P или SLE66CX642P (EEPROM ёмкостью 32 или 64 КБ соответственно);

ОС смарт-карты Siemens CardOS V4.2;

Аппаратно реализованные алгоритмы: RSA 1024bit, DES, Triple-DES 168bit, SHA-1, MAC, Retail-MAC, HMAC-SHA1;

Аппаратный датчик случайных чисел;

Контроллер USB интерфейса;

Корпус из твёрдого пластика, не поддающийся необнаружимому вскрытию.

В устройство eToken NG-OTP дополнительно включены следующие компоненты:

Генератор одноразовых паролей;

Кнопка для их генерации;

PIN-код

Для получения доступа к данным, хранящимся в памяти eToken, необходимо ввести PIN-код (Personal Identification Number). В PIN-коде не рекомендуется использовать пробелы и русские буквы. При этом PIN-код должен удовлетворять критериям качества, заданным в файле %systemroot%\system32\etcpass.ini.

Редактирование этого файла, содержащего критерии качества PIN-кода, осуществляется с помощью утилиты eToken Properties.

Права доступа к eToken

В зависимости от модели eToken и параметров, выбранных при форматировании, можно выделить четыре типа прав доступа к eToken:

гостевой – возможность просматривать объекты в открытой области памяти; возможность получения из системной области памяти общей информации относительно eToken, включающей имя eToken, идентификаторы и некоторые другие параметры. При гостевом доступе знание PIN-кода не обязательно;

пользовательский – право просматривать, изменять и удалять объекты в закрытой, открытой и свободной областях памяти; возможность получения общей информации относительно eToken; право менять PIN-код и переименовывать eToken; право настраивать параметры кэширования содержания закрытой области памяти и дополнительной защиты закрытых ключей паролем (при отсутствии пароля администратора или с разрешения администратора), право просмотра и удаления сертификатов в хранилище eToken и ключевых контейнеров RSA;

администраторский – право менять PIN-код пользователя, не зная его; право смены пароля администратора; право настраивать параметры кэширования содержания закрытой области памяти и дополнительной защиты закрытых ключей паролем, а также возможность делать эти настройки доступными в пользовательском режиме;

инициализационный – право форматировать eToken PRO.

К eToken R2 относятся только первые два типа прав, к eToken PRO и eToken NG-OTP – все четыре.

Администраторский доступ к eToken PRO может быть произведен только после правильного ввода пароля администратора. Если же в процессе форматирования пароль администратора не задан, то обратиться с правами администратора нельзя.

Программное обеспечение для eToken. Общие сведения.

eToken Run Time Environment 3.65

eToken Run Time Environment (eToken RTE) – набор драйверов eToken. В состав данного пакета программного обеспечения входит утилита «Свойства eToken» (eToken Properties).

С помощью данной утилиты можно:

настраивать параметры eToken и его драйверов;

просматривать общую информацию относительно eToken;

импортировать, просматривать и удалять сертификаты (за исключением сертификатов из хранилища eTokenEx) и ключевые контейнеры RSA;

форматировать eToken PRO и eToken NG-OTP;

настраивать критерии качества PIN-кодов.

Для установки данного программного обеспечения необходимы права локального администратора. Следует помнить, что до установки eToken RTE нельзя подключать ключ eToken.

Установку программного обеспечения необходимо проводить в следующем порядке:

eToken RTE 3.65 RUI (русификация интерфейса);

Установка и удаление на локальном компьютере eToken RTE 3.65

В окне инсталлятора необходимо прочесть лицензионное соглашение и согласиться с ним.

Если вы не согласны с условиями лицензионного соглашения, то нажмите кнопку «Cancel» и тем самым прервите процесс установки. Если вы согласны с лицензионным соглашением, то выберите пункт «I accept the license agreement» и нажмите кнопку «Next». На экране вы увидите следующее окно:

Установка займет некоторое время. По окончании процесса инсталляции нажмите кнопку «Finish».

В конце установки может потребоваться перезагрузка компьютера.

Использование командной строки

Для установки и удаления eToken RTE 3.65, eToken RTE 3.65 RUI и eToken RTX можно использовать командную строку.

– установка eToken RTE 3.65 (eToken RTE 3.65 RUI, eToken RTX) в автоматическом режиме без диалоговых окон с параметрами по умолчанию;

– установка eToken RTE 3.65 (eToken RTE 3.65 RUI, eToken RTX) в автоматическом режиме с параметрами по умолчанию и отображением процесса установки на экране;

/q – установка eToken RTE 3.65 (eToken RTE 3.65 RUI, eToken RTX) в автоматическом режиме без диалоговых окон с параметрами по умолчанию;

/qb – установка eToken RTE 3.65 (eToken RTE 3.65 RUI, eToken RTX) в автоматическом режиме с параметрами по умолчанию и отображением процесса установки на экране;

– удаление eToken RTE 3.65 (eToken RTE 3.65 RUI, eToken RTX) в автоматическом режиме без диалоговых окон;

– удаление eToken RTE 3.65 (eToken RTE 3.65 RUI, eToken RTX) в автоматическом режиме с отображением процесса удаления на экране.

Первое подсоединение USB-ключа eToken к компьютеру

Если на компьютере установлен eToken RTE 3.65, подключите eToken к порту USB или к удлинительному кабелю. После этого начнётся процесс обработки нового оборудования, который может занять некоторое время. По завершении процесса обработки нового оборудования на eToken загорится световой индикатор.

Утилита «Свойства eToken»

Утилита «Свойства eToken» позволяет выполнять основные операции по управлению токенами, такие как смена паролей, просмотр информации и сертификатов, расположенных в памяти eToken. Кроме того, с помощью утилиты «Свойства eToken» можно быстро и легко переносить сертификаты между компьютером и eToken, а также импортировать ключи в память eToken.

Кнопка «Разблокировать» необходима, если пользователь забыл свой PIN-код, и не может прийти к администратору eToken (например, пользователь находится в командировке). Обратившись к администратору по e-mail, пользователь сможет получить для этого eToken от администратора шестнадцатиричный запрос, сформированный на основании данных, хранящихся в базе TMS, внеся который в поле «ответ» пользователь получит доступ на смену PIN-кода.

При смене PIN-кода необходимо чтобы новый PIN-код соответствовал требованиям качества введенного пароля. Качество пароля проверяется согласно введенным критериям.

Для того чтобы проверить соответствие пароля выбранным критериям, введите пароль в строку. Под этой строкой выводится информация о причинах несоответствия введённого пароля выбранным критериям в процентах, а также графически и в процентах условно отображается качество введённого пароля согласно выбранным критериям.

Перечень критериев

В таблице приведены критерии качества PIN-кода и указаны их настраиваемые значения. В качестве значения критерия может быть использована отрицательная величина, выраженная в процентах. Такое значение называется штрафом.

Warning (выводится сообщение с предупрежде- нием)

Enforce (использование пароля по умолчанию невозможно)

Для того чтобы задать список недопустимых или нежелательных паролей, создайте текстовый файл. Или вы можете воспользоваться так называемыми частотными словарями, которые используются для подбора паролей. Файлы таких словарей можно взять на сайте www.passwords.ru.

Пример такого словаря:

Назначьте критерию «Dictionary» путь к созданному файлу. При этом путь к файлу словаря на каждом компьютере должен совпадать со значением критерия «Dictionary».

Вход в Windows с помощью eToken

eToken SecurLogon совмещает эффективную защиту сети с удобством и мобильностью. При аутентификации в Windows используются имя пользователя и пароль, хранящиеся в памяти eToken. Это даёт возможность применять строгую аутентификацию на основе токенов.

Вместе с тем хотелось бы добавить, что в крупных компаниях, использующих доменную структуру, необходимо подумать о внедрении PKI и централизованном применении SmartCardLogon.

При использовании eToken SecurLogon могут применяться никому не известные случайные сложные пароли. Кроме того, предусмотрена возможность использования сертификатов, хранящихся в памяти eToken, для регистрации на основе смарт-карт, что повышает безопасность входа в Windows.

Это стало возможным благодаря тому, что система Windows 2000/XP позволяет использовать различные механизмы доступа, заменяющие метод аутентификации по умолчанию. Механизмы идентификации и аутентификации службы входа в Windows (winlogon), обеспечивающей интерактивную регистрацию в системе, встроены в заменяемую динамически подсоединяемую библиотеку (DLL), именуемую GINA (Graphical Identification and Authentication, рабочий стол аутентификации). Когда система нуждается в ином методе аутентификации, который бы заменил механизм «имя пользователя/пароль» (используемый по умолчанию) стандартную msgina.dll заменяют новой библиотекой.

При установке eToken SecurLogon заменяется библиотека рабочего стола аутентификации и создаются новые параметры реестра. GINA отвечает за политику интерактивного подключения и осуществляет идентификацию и диалог с пользователем. Замена библиотеки рабочего стола аутентификации делает eToken основным механизмом проверки подлинности, расширяющим возможности стандартной аутентификации Windows 2000/XP, основанной на применении имени пользователя и пароля.

Пользователи могут самостоятельно записывать в память eToken информацию, необходимую для входа в Windows (профили), если это разрешено политикой безопасности предприятия.

Профили можно создавать с помощью мастера создания профилей eToken Windows Logon.

Приступая к работе

eToken SecurLogon аутентифицирует пользователя Windows 2000/XP/2003 c помощью eToken, используя либо сертификат пользователя со смарт-картой, либо имя пользователя и пароль, которые хранятся в памяти eToken. eToken RTE включает в себя все необходимые файлы и драйверы, обеспечивающие поддержку eToken в eToken Windows Logon.

Условия для установки eToken Windows Logon:

на всех рабочих станциях должен быть установлен eToken Runtime Environment (версии 3.65 или 3.65);

eToken SecurLogon устанавливается на компьютер с Windows 2000 (SP4), Windows XP (SP2) или Windows 2003 (SP1). eToken SecurLogon поддерживает классический диалог приветствия Windows (но не новый экран приветствия Windows XP) и не поддерживает режим быстрой смены пользователя в Windows XP.

eToken SecurLogon поддерживает следующие устройства eToken:

eToken PRO – USB-ключ, позволяющий производить двухфакторную аутентификацию. Доступен в версиях 32К и 64К;

eToken NG-OTP – гибрид USB-ключа и устройства, генерирующего одноразовые пароли. Доступен в версиях 32К и 64К;

смарт-карта eToken PRO – устройство, выполняющее те же функции, что и USB-ключ, но имеющее форму обычной кредитной карты. Доступна в версиях 32К и 64К.

eToken Runtime Environment (RTE)

eToken Runtime Environment (RTE) содержит все файлы и драйверы, обеспечивающие поддержку eToken в eToken Windows Logon. В этот набор также входит утилита «Свойства eToken» (eToken Properties), позволяющая пользователю легко управлять PIN-кодом и именем eToken.

Все новые eToken имеют один и тот же PIN-код, установленный по умолчанию при производстве. Этот PIN-код 1234567890. Для обеспечения строгой, двухфакторной аутентификации и полной функциональности пользователь обязательно должен заменить PIN-код по умолчанию собственным PIN-кодом сразу после получения нового eToken.

Важно: PIN-код не следует путать с паролем пользователя Windows.

Для того чтобы установить eToken Windows Logon:

войдите в систему как пользователь с правами администратора;

появится окно мастера установки eToken SecurLogon (рис. 11);

нажмите кнопку «Next», появится лицензионное соглашение eToken Enterprise;

прочитайте соглашение, нажмите кнопку «I accept» (Принимаю), а затем кнопку «Next»;

в конце установки производится перезагрузка.

Автоматическая генерация пароля.

При записи профиля пользователя в память eToken пароль может генерироваться автоматически или вводиться вручную. При автоматической генерации формируется случайный, длиной до 128 символов, пароль. При этом пользователь не будет знать свой пароль и не сможет войти в сеть без ключа eToken. Требование использования только автоматически сгенерированных паролей может быть настроено как обязательное.

Использование eToken SecurLogon

eToken SecurLogon позволяет пользователям регистрироваться в Windows 2000/XP/2003 при помощи eToken с записанным в памяти паролем.

Вы можете сменить пароль Windows после входа в систему при помощи eToken.

Для того чтобы сменить пароль после входа в систему при помощи eToken:

войдите в систему, используя eToken;

нажмите «CTRL+ALT+DEL», появится окно «Безопасность Windows / Windows Security»;

Щёлкните кнопку «Смена пароля / Change Password», если текущий пароль был создан вручную, то появится окно «Смена пароля / Change Password», но если текущий пароль был создан случайным образом, то переходим к пункту 5;

Введите новый пароль в полях «Новый пароль / New Password» и «Подтверждение / Confirm New Password» и нажмите кнопку «OK»;

Если текущий пароль был создан случайным образом, то и новый пароль будет создан автоматически;

в появившемся диалоговом окне введите PIN-код eToken и нажмите кнопку «OK»

появится окно с подтверждающим сообщением.

Защита сеанса пользователя

Вы можете использовать eToken для обеспечения безопасности вашего рабочего сеанса.

Блокировка вашей рабочей станции

Вы можете обеспечивать безопасность вашего компьютера, не выходя из системы, путем блокировки компьютера. При отсоединении eToken от порта USB или кабеля (после удачной регистрации) операционная система автоматически заблокирует ваш компьютер.

Для того чтобы разблокировать ваш компьютер:

Когда ваш компьютер заблокирован, появляется окно «Блокировка компьютера Computer Locked». Подключите eToken к порту USB или кабелю. В появившемся окне введите PIN-код в поле «eToken Password» и нажмите кнопку «OK» – компьютер разблокирован.

Примечание: в случае нажатия «CTRL+ALT+DEL» и ввода пароля компьютер будет разблокирован без использования eToken.