SPAN — Switch Port Analyzer. RSPAN — Remote Switch Port Analyzer. Теоретические основы.

В многих сетевых коммутаторах есть возможность зеркалировать трафик, скажем с одного порта, на другой, или например с VLAN указанного, на порт, где находится анализатор трафика, либо какое-то ПО.

В Cisco эта технология называется SPAN — Switch Port Analyzer и RSPAN — Remote Switch Port Analyzer. Также читаем о настройке SPAN/RSPAN.

Для чего эта технология может использоваться?

Ну в первую очередь, например для того, чтоб просмотреть трафик на каком-то порту, для анализа того, что передается в сети (вдруг мы что-то забыли настроить и там рассылается то, что не нужно, ну и т.п.).

Так же может понадобиться например для записи VOIP. Берем VLAN Voice переправляем весь трафик на определенный интерфейс, ну а там ПО, записывает все разговоры.

Еще одной из причин использовать зеракалирование трафика, например для систем IPS/IDS.

Судя по примерам, достаточно приятная и полезная функция, не так ли?

Теперь более подробно поговорим об этой технологии.

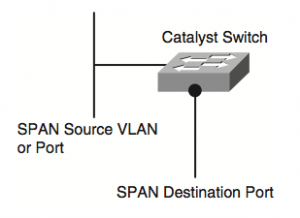

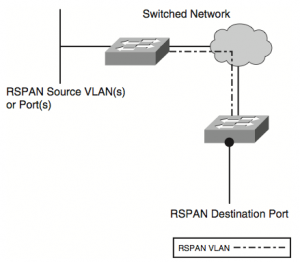

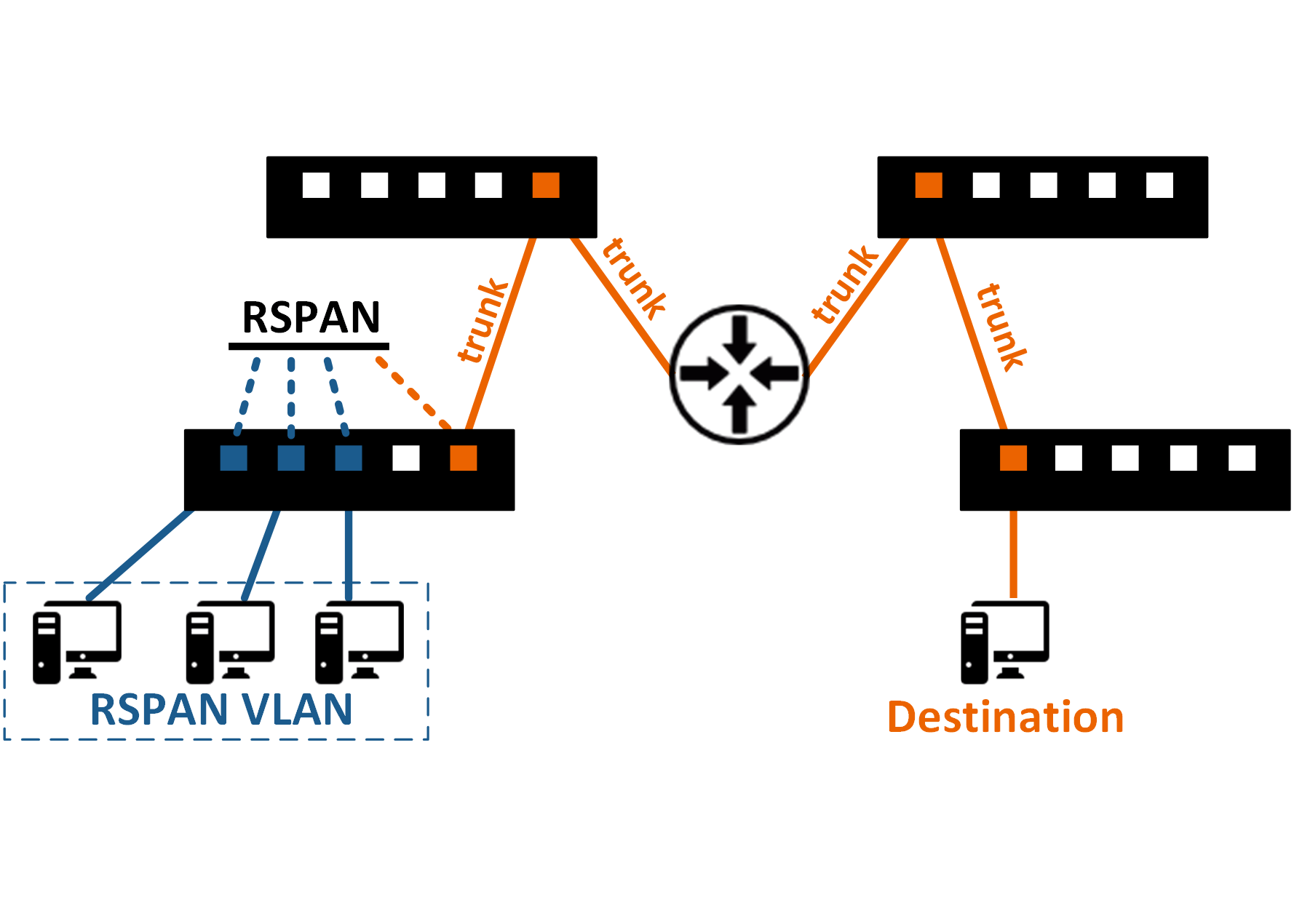

Различают две технологии SPAN это сам по себе SPAN, который работает в пределах одного коммутатора, и RSPAN, который может зеркалировать и передавать трафик между коммутаторов. (Когда у нас в сети несколько коммутаторов в цепочке, нам не нужно идти к этому коммутатору, подключаться к нему, настраивать порт мониторинга и сливать трафик. Вместо этого мы настраиваем RSPAN и передаем трафик на порт удаленного коммутатора, в общем куда нам хочется 🙂 ).

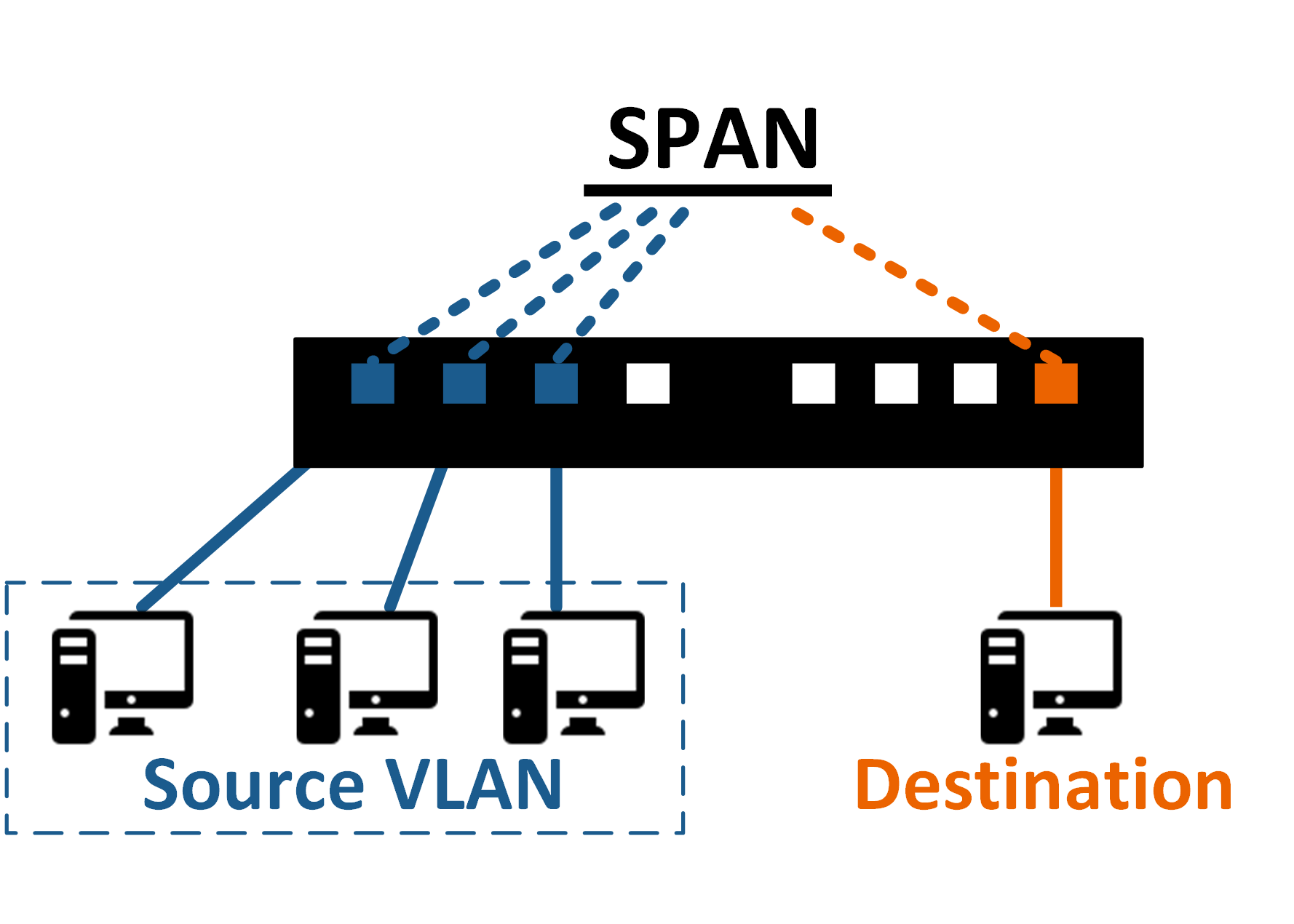

Давайте рассмотрим графически топологию SPAN и RSPAN.

Думаю что комментарии к этим топологиям излишни. Я уже описал все выше.

Базовые знания о SPAN и RSPAN.

Опишу тот минимум, который необходим для понимания технологии SPAN. Понимание этого позволит избежать вопросов по конфигурированию (которое будет рассмотрено немного ниже).

Для того чтоб «заставить» SPAN работать, необходимо сделать две вещи.

Что касается RSPAN, тут немного все по другому.

Source описывается так же, либо порт/порты, либо VLAN/Vlan’ы. А вот то, куда отправлять этот трафик, по другому.

Делается это на основе специального RSPAN VLAN, а не отдельный порт, как это делается в SPAN. (конкретные примеры рассмотрим ниже, когда будем настраивать все непосредственно на коммутаторах).

Порт, который сконфигурирован для приема зеркалированного трафика, не может входить в VLAN, который настроен как Source (источник трафика).

Перед тем как перейти к практике, давайте поговорим об ограничениях и некоторых условиях, связанных с SPAN/RSPAN.

Порт приемника зеркалированного трафика имеют ряд ограничений, такие как:

Это то, что касалось ограничений, теперь давайте поговорим о условиях.

SPAN и RSPAN поддерживает два вида трафика: исходящий и входящий. По умолчанию в SPAN/RSPAN попадают оба типа. Но можно сконфигурировать устройство так, что будет мониториться только входящий, или только исходящий трафик.

По умолчанию Layer 2 фреймы, такие как CDP, spanning tree, BPDU, VTP,DTP и PagP игнорируются и не передаются на Destination Port, но можно настроить устройство так, чтоб эти фреймы передавались. Для этого необходимо использовать команду encapsulation replicate.

В этой статье мы освоили теоретическую часть. В следующей статьей будем заниматься практикой SPAN/RSPAN.

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Самое интересное про SPAN/RSPAN

Самое интересное про SPAN/RSPAN

Раньше, когда хабы еще находили применение в архитектуре сетей, анализировать трафик было очень просто. Достаточно было подключить компьютер со специальным ПО к одному из портов хаба и мы получали каждый пакет, передающийся по сети. Теперь, когда хабы не используются, а коммутаторы отправляют пакеты только на определенный порт, анализ трафика усложнился.

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Однако, большинство вендоров уже давно решили эту проблему, разработав механизмы “зеркалирования” трафика. Примерами таких механизмов являются SPAN(Switch Port Analyzer) и RSPAN (Remote Switch Port Analyzer), которые используются в оборудовании Cisco Systems. Не стоит путать SPAN/RSPAN с STP (Spanning Tree Protocol) и RSTP (Rapid Spanning Tree Protocol). Несмотря на то, что оба эти протокола работают на канальном уровне модели TCP/IP, служат они совершенно разным целям.

Технологии “зеркалирования” трафика, к которым относятся SPAN и RSPAN, позволяют настроить коммутатор так, чтобы все пакеты, приходящие на один порт или группу портов коммутатора, дублировались на другом, с целью их дальнейшего анализа и мониторинга.

Нет времени объяснять!

Торопитесь? Нет времени читать матчасть? Прыгайте по ссылке ниже, тут настройка!

Теория

Как можно догадаться, функциональность SPAN’а ограничена пределами только одного устройства.

Для того, что бы SPAN заработал необходимо настроить следующее:

Здесь можно указать порт коммутатора, работающий в режиме access, trunk и etherchannel, группу портов, т.е VLAN или L3 порт.

Стоит отметить, что при указании в качестве источника определенного VLAN, будет дублироваться трафик со всех портов, которые в него входят. При добавлении или исключении порта из VLAN это сразу повлияет на SPAN.

Здесь указывается тот порт, куда будет “зеркалироваться” трафик.

Стоит отметить, что по умолчанию будет дублироваться весь трафик, который проходит через источник. Однако, можно сконфигурировать SPAN так, чтобы отслеживались только входящие или исходящие пакеты. Пример коммутатора с настроенным SPAN приведен ниже:

Как видно из рисунка, SPAN может отслеживать только трафик проходящий через коммутатор, на котором он настроен непосредственно.

Remote SPAN (RSPAN) же позволяет производить мониторинг трафика на физически удаленных портах, через сеть коммутаторов.

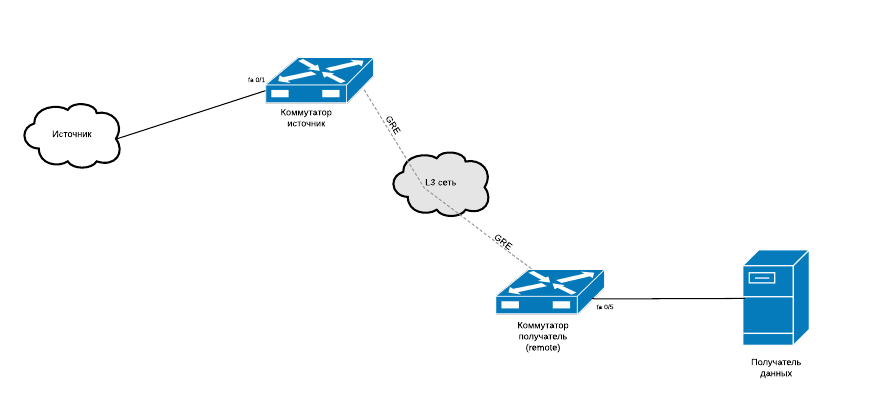

Ниже приведен типовой пример сети с настроенным RSPAN:

При настройке SPAN/RSPAN должны соблюдаться следующие условия:

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Проблемы использования SPAN для мониторинга в современной сети

Ранее мы опубликовывали статью «TAP или SPAN? Рекомендации по зеркалированию трафика для профессионалов», в которой описаны отличия подходов по съему трафика и проведен их анализ. Опрос и комментарии показали, что многие специалисты активно используют SPAN. Данной статьей мы дополним информацию о SPAN и расскажем, почему ее нельзя использовать для мониторинга и съема трафика в современной сети.

Как работает SPAN?

SPAN – это функция коммутатора или маршрутизатора, которая позволяет копировать пакеты с указанного порта/портов (порт зеркалирования) и отправлять на выбранный порт (порт мониторинга). Порт мониторинга при этом является обычным портом, который конфигурируется для передачи трафика от зеркалируемого порта/портов. При этом зеркалировать можно пакеты и на прием, и на передачу или только в одном направлении.

Для понимания работы функции SPAN схематично изобразим коммутатор (рисунок 1). На схеме мы оставляем только порты, коммутационную матрицу и буфер коммутационной матрицы. Как же работает коммутатор? На порт приходит пакет и поступает на коммутационную матрицу. Матрица сохраняет пакет в буфер, определяет порт назначения и передаёт в него пакет, освобождая буфер. Буфер коммутационной матрицы представляет собой память, в которую помещается пакет, ожидающий своей обработки.

Разберемся, как работает функция SPAN (рисунок 4). Для начала надо назначить зеркалируемые порты (все пакеты, поступающие с него или на него, в зависимости от конфигурации, будут копироваться) и порт мониторинга. Как только коммутационная матрица принимает или собирается передать пакет через зеркалируемые порты, она дополнительно передаёт копии пакетов на порт мониторинга. И пока пакет не будет передан на порт мониторинга, он остаётся в буфере.

Стоит отметить, когда пакет приходит на порт коммутатора/маршрутизатора, он проходит проверку целостности, а затем может быть модифицирован (добавление/замена заголовков) или отброшен. В итоге на порт мониторинга придёт не исходный пакет, а модифицированный. Или вовсе не придёт.

Поведение SPAN при нагрузке

Как же будет себя вести коммутатор при различных нагрузках и вариантах использования порта мониторинга? Ведь зеркалируемых портов может быть как один, так и десять, а количество SPAN-портов обычно не превышает 4. Кроме того, меняется загруженность зеркалируемых портов.

Самой важной характеристикой порта мониторинга является пропускная способность: если коммутационная матрица будет подавать на порт мониторинга больше пакетов, чем он сможет передать, то они будут отбрасываться. На графике (рисунок 2) показано зеркалирование трафика с одного порта: пропускной способности порта мониторинга хватает с запасом, чтобы передать все пакеты. Но что будет, если зеркалировать трафик с нескольких портов? Трафика будет в разы больше пропускной способности порта мониторинга (рисунок 3). Пропускной способности порта мониторинга не будет хватать, и часть пакетов будет отбрасываться.

Поговорим про реализацию функции SPAN. Как мы уже упоминали, пока пакет не будет передан и на целевой порт, и на порт зеркалирования, он занимает место в буфере пакетов. Зеркалирование нескольких портов (или обоих направлений передачи одного порта) приводит к скапливанию пакетов в очереди на порт мониторинга и заполнению буфера. Некоторые производители ставят самый низкий приоритет для портов мониторинга, иными словами, оборудование под нагрузкой будет выбирать между передачей трафика на обычные порты или порты мониторинга. В таком оборудовании ситуация с превышением зеркалируемого трафика над пропускной способностью порта мониторинга будет сопровождаться отбрасыванием зеркалируемого трафика (рисунок 4). Некоторые производители делают отдельно буфер для порта мониторинга. Он необходим для того, чтобы исключить влияние порта мониторинга на работоспособность обычных портов. Но этот буфер меньше основного, и когда он переполняется, происходит такая же потеря зеркалируемых пакетов.

Влияние функции SPAN на сеть

Более того, даже с пониженным приоритетом все эти эффекты будут наблюдаться при повышенной нагрузке на коммутатор: пакетный буфер рассчитан на обычную работу устройства. Если половина буфера будет занята пакетами, ожидающими отправки на порт мониторинга, оставшейся половины для полноценный работы устройства уже не хватит.

Потери пакетов при низкой нагрузке на коммутатор

Даже в слабонагруженных сетях трафик передается неравномерно. Сетевые карты накапливают данные для передачи и затем передают их на скорости порта. Так называемые всплески трафика (Burst) вызывают эффект локальных по времени перегрузок портов (рисунок 6). Именно на их сглаживание при совпадении порта назначения закладываются ресурсы буфера в коммутаторе. Но даже в устройстве с 10G портами это единицы мегабайт, а соответственно, единицы миллисекунд превышения пропускной способности по одному порту. Назначая один из портов портом мониторинга, мы гарантируем переполнение буфера и потери, как минимум, зеркалируемых пакетов.

Заключение

Функция SPAN была придумана уже давно для:

Выборочного мониторинга портов при поиске неисправностей и ошибок передачи в сети

Обеспечения информационной безопасности на слабонагруженных портах, выходящих за границы периметра

SPAN – вспомогательная функция коммутаторов или маршрутизаторов, фактически работающая в режиме «как есть». При этом в современной сети зеркалируемых трафик является уже не вспомогательным. Зеркалирование трафика необходимо для мониторинга внутрисетевой активности и одновременного подключения средств анализа и информационной безопасности.

В отличие от требований к SPAN-портам, сами порты зеркалирования за прошедшие десятилетия не изменились (если не считать возможности туннелирования, никак не решающих проблем потери трафика). В итоге дорогостоящие системы безопасности просто не получают полноценных исходных данных для корректной работы, не говоря уже о предобработке трафика для снижения нагрузки на системы DPI.

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Пример настройки SPAN/RSPAN/ERSPAN

Ищете возможность анализировать сетевой трафик/отправлять его на систему записи телефонных разговоров? Изи. Коммутаторы Cisco (да и многие другие) дают возможность копировать пакеты с определенного порта или VLAN и отправлять эти данные на другой порт для последующего анализа (Wireshark, например).

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Кстати, этот функционал полезен при использовании IDS (Intrusion Detection System) систем в целях безопасности. Мы уже рассказывали теоретические основы SPAN/RSPAN, поэтому, сегодняшняя статья будет посвящена практике настройке.

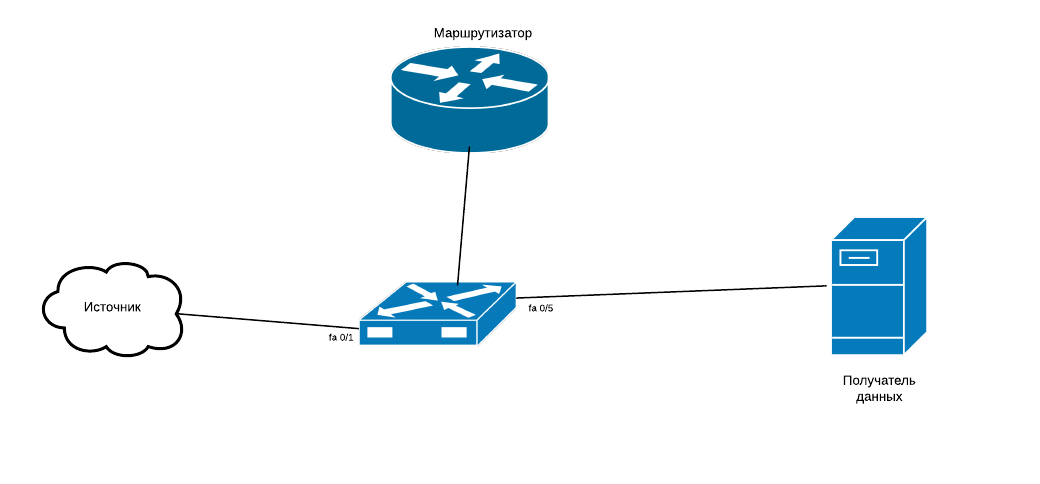

Про настройку SPAN

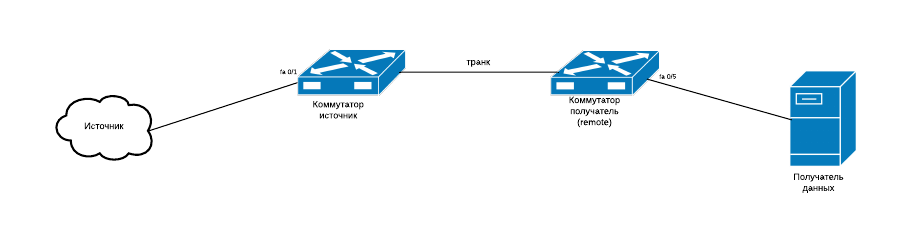

В рамках обычной SPAN сессии захват (копирование) сетевого трафика происходит с порта источника (source port) и отправляется на порт назначения (destination port). Обратите внимание на пример ниже: мы сделаем SPAN – сессию с порта fa 0/1 и отправим данные на порт fa 0/5:

Важно! SPAN – сессия может работать только в рамках одного коммутатора (одного устройства).

Просто, не правда ли? В рамках данной конфигурации весь трафик с порта fa 0/1 будет скопирован на порт fa 0/5.

Интереснее: пример RSPAN

Идем вперед. Более продвинутая реализация зеркалирования трафика это RSPAN (Remote SPAN). Эта фича позволяет вам зеркалировать трафик между различными устройствами (коммутаторами) по L2 через транковые порты. Копия трафика будет отправляться в удаленный VLAN между коммутаторами, пока не будет принята на коммутаторе назначения.

На самом деле, это легко. Давайте разберемся на примере: как показано на рисунке, мы хотим копировать трафик с коммутатора №1 (порт fa 0/1) и отправлять трафик на коммутатор №2 (порт fa 0/5). В примере показано прямое транковое подключение между коммутаторами по L2. Если в вашей сети имеется множество коммутаторов между устройствами источника и назначения – не проблема.

Таким образом, весь трафик с интерфейса fa 0/1 на локальном коммутаторе (источнике) будет отправлен в vlan 100, и, когда коммутатор получатель (remote) получит данные на 100 VLAN он отправит их на порт назначения fa 0/5. Такие дела.

Party Hard: разбираемся с ERSPAN

Как показано ниже, между коммутатором источником и коммутатором получателем устанавливается GRE – туннель (между IP – адресами машин). Опять же, мы хотим отправить трафик с порт fa 0/1 на порт fa 0/5.

Траблшутинг

Мониторинг трафика в указанном VLAN:

Мониторинг входящего или только исходящего трафика:

Посмотреть конфигурацию сессии зеркалирования:

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Полезно?

Почему?

😪 Мы тщательно прорабатываем каждый фидбек и отвечаем по итогам анализа. Напишите, пожалуйста, как мы сможем улучшить эту статью.

😍 Полезные IT – статьи от экспертов раз в неделю у вас в почте. Укажите свою дату рождения и мы не забудем поздравить вас.

TAP или SPAN? Рекомендации по зеркалированию трафика для профессионалов

Полная видимость сети — это основа мониторинга, управления и информационной безопасности. Если вы не можете увидеть проблемы, такие как сетевая атака, несанкционированное использование, неэффективность приложений и др., то как вы собираетесь их выявлять и эффективно решать?

Сегодняшние сети становятся все больше и сложнее, передавая беспрецедентные объёмы данных с возрастающей скоростью. В современных сетях во много раз больше кадров, чем было 20 лет назад, и мы давно перешли с 10 Мбит/с на полнодуплексные 1, 10, 40, 100 Гбит/с. Наступила эра тотальной безопасности данных, глубокого исследования пакетов (DPI), соответствия законодательству и политикам, сетевого аудита и законного перехвата (СОРМ), для чего требуется отслеживание всех данных, а не просто их «выборка». Всё это делает проблематичным повсеместный доступ к трафику на уровне пакетов, в то время как киберугрозы становятся всё более изощренными. В результате полная видимость сети необходима «как воздух» для мониторинга, управления и защиты вашей сети. Доступ к данным в потоке вплоть до уровня пакетов является первым шагом к получению полной видимости сети, поскольку ничто другое не обеспечивает аналогичный уровень глубины и детализации. Двумя наиболее распространенными методами получения этой информации являются технологии SPAN и TAP.

В этой статье мы рассмотрим специфику доступа к трафику через TAP и SPAN, некоторые фундаментальные соображения, лучшие практики, требования и отфильтруем некоторую дезинформацию о SPAN или доступе к трафику через коммутаторы. А также покажем, что использование TAP является единственной жизнеспособной и надежной технологией в 99% случаев.

SPAN или TAP? Вот в чем вопрос!

Технологии TAP (Test Access Point) и SPAN (Switch Port Analyzer или Switch Port for Analysis) обеспечивают прямой доступ к фактическим пакетам, перемещающимся по сетям, но какая методология является предпочтительнее для современных инфраструктур? Если оба варианта работают, то в каких случаях следует использовать TAP, а в каких SPAN? Вот в чём вопрос!

До начала 1990-х годов большинство анализаторов локальной сети присоединялись непосредственно к сети, чтобы контролировать её. Позже, когда хабы получили применение в архитектуре сетей, анализировать трафик стало проще. Достаточно было подключить систему мониторинга к одному из портов хаба, что позволяло получать каждый пакет, передающийся по сети.

По мере развития коммутаторов и маршрутизаторов, а также в результате отказа от использования хабов, появилась технология, которую мы знаем как SPAN/Monitoring порт коммутатора. С тех пор исчезла необходимость подключения средств мониторинга напрямую к сети, инженеры стали использовать SPAN-порт и направлять «зеркало» трафика от коммутатора или маршрутизатора к устройствам мониторинга и информационной безопасности.

По определению наличие SPAN на коммутаторе обычно указывает на возможность зеркалирования трафика из любого или всех портов в один неиспользуемый порт, но в то же время запрещает двунаправленный трафик на этом порту для защиты от обратного потока трафика в сеть. Технология SPAN изначально разрабатывалась как тестовая точка обеспечения и контроля качества (отладки) устройств для самих производителей сетевого оборудования, а точкой доступа к «зеркалу» трафика реализовалась как запоздалая идея.

Основные соображения, касающиеся требований к полной видимости реальной сети

Во время любого развёртывания сети существует множество различных факторов, влияющих на стратегию и дизайн подключений. Мы сформировали для вас основные позиции чек-листа, которые помогут вам взвесить все «за» и «против» при выборе способа обеспечения полной видимости сети.

Любое активное устройство при работе с Ethernet-кадром изменяет его синхронизацию, даже если это не более чем изменение абсолютной привязки к сети. Единственное жизнеспособное исключение — это физический, отдельно стоящий сетевой TAP.

Важно, чтобы все изменения при применении технологии/устройства зеркалирования трафика были линейными. Если смещение кадра составляло 5 мс, то все кадры должны иметь одинаковое смещение в 5 мс, если же нет, то устройство вмешивается в возможности мониторинга в реальном времени. Технология SPAN — пример нелинейного смещения и невозможности проведения аутентичного анализа со SPAN-порта на основе времени.

Сетевой TAP — это единственное устройство, которое будет передавать каждый бит, байт и октет, включая межкадровый интервал, плохие, большие, маленькие и другие пакеты, передающиеся по сети. Предпочтительнее использовать автономный TAP, а не интегрированный. Существует целая дискуссия о целесообразности передачи плохих пакетов для мониторинга и анализа. Однако очевидно, что даже простой подсчет плохих пакетов и их типов является обязательным требованием для анализа сети.

Прежде чем развёртывать технологию доступа к трафику необходимо:

Протестировать несколько технологий зеркалирования, чтобы убедиться, что вы получаете те данные, которые действительно нужны и могут обрабатываться вашими инструментами мониторинга

Протестировать сеть до и после использования технологии зеркалирования, чтобы сравнить и получить реальную базовую линию воздействия способа зеркалирования на кадры

Приобретать и внедрять только качественное оборудование от известных вендоров

И последнее очень важное соображение относительно технологии зеркалирования — юридическое. Не забывайте, что любые данные, полученные с помощью технологий зеркалирования, могут быть оспорены как в гражданских, так и в уголовных делах, возбуждаемых по результатам расследований сетевых инцидентов (Network Forensic). При использовании собранных данных в качестве доказательства их неправомерного использования или в ситуациях законного захвата, сетевой TAP — ваш лучший союзник. TAP предоставляет доказательства без шанса что-либо изменить и с твердой временной привязкой. Это криминалистически надёжные данные/доказательства, которые являются обязательными для судебных или внутренних разбирательств в компании.

TAP устройство зеркалирования трафика

Сетевой TAP (Test Access Point) — это простое устройство, которое напрямую подключается к кабельной инфраструктуре сети. TAP устанавливается между двумя сетевыми устройствами, и все данные информационного обмена проходят через него. Используя внутренний физический (оптический) или логический (электрический) делитель, сетевой TAP создаёт и ответвляет копию данных для мониторинга, в то время как исходные данные беспрепятственно передаются по сети. Большинство TAP отдельно копируют потоки передачи от устройств A и B, отправляя их в отдельные порты мониторинга (TxA и TxB).

Принцип работы TAP гарантирует, что как каждый пакет, в независимости от размера и типа, так и весь трафик между устройствами А и В в целом, будет на 100% зеркалирован. Этот метод также исключает любую возможность переподписки. Как только трафик попал в TAP, он сразу же зеркалируется и может быть использован для любого вида мониторинга, обеспечения безопасности или анализа. Таким образом, TAP является ключевым компонентом любой системы обеспечения видимости сети. Следует отметить, что для подключения TAP к существующему сетевому соединению требуется короткое отключение кабеля, поэтому TAP обычно устанавливаются во время периода технического обслуживания сети.

SPAN технология зеркалирования трафика

SPAN — это программная функция, встроенная в коммутатор или маршрутизатор, которая создает копию выбранных пакетов, проходящих через устройство, и отправляет их на указанный SPAN-порт. Используя программное обеспечение, опытный администратор может легко настроить или изменить данные, подлежащие мониторингу.

Для того чтобы более глубоко понять, как и зачем можно использовать SPAN для получения доступа к «зеркалу» трафика, давайте ответим себе на три важных вопроса:

Является ли SPAN пассивной технологией? Нет!

Некоторые называют SPAN-порт пассивным решением для доступа к данным, но пассивный в этом случае означает «не оказывающий никакого эффекта», а в действительности, в зависимости от ситуации, технология SPAN оказывает ощутимое влияние на пакеты данных, а также влияет на всю их синхронизацию.

Является ли SPAN масштабируемой технологией? Нет!

RSPAN/ERSPAN технологии зеркалирования трафика которые работают? Нет!

Использование SPAN-порта для анализа локальной сети

Для полной картины с использованием технологии SPAN давайте посмотрим, что сообщает один из ведущих вендоров. В своем «white paper» Cisco предупреждает, что «коммутатор обрабатывает данные SPAN с более низким приоритетом, чем обычные данные от порта к порту». Другими словами, если какой-либо коммутатор/маршрутизатор под нагрузкой должен выбирать между передачей обычного трафика и SPAN-трафика, SPAN в аутсайдерах, а зеркальные кадры будут произвольно отбрасываться. Это правило относится к сохранению сетевого трафика в любой ситуации. Например, при транспортировке удалённого трафика SPAN (RSPAN) через канал Inter Switch Link (ISL), который разделит пропускную способность ISL с обычным сетевым трафиком, сетевой трафик получит высший приоритет. Если нет достаточной емкости для удаленного трафика SPAN, коммутатор также отбрасывает его.

Таким образом, используя коммутатор для зеркалирования трафика, помните, SPAN-доступ не является отказоустойчивым и может быть основной точкой сбоя или отказа для ваших систем мониторинга, управления и ИБ.

Когда допустимо использовать технологию SPAN?

Как описано выше, в современных сетевых средах сетевые TAP предпочтительнее SPAN-портов. Однако всё ещё есть места, где TAP непрактичен.

Многие решения для мониторинга могут и успешно используют SPAN в качестве технологии зеркалирования трафика. Такие решения работают с событиями уровня приложений, такие как «анализ разговора или соединения», «потоки приложений», которые используют небольшую часть полосы пропускания коммутатора, и обработка средствами мониторинга получаемого зеркала трафика c потерянными пакетами и временными смещениями не влияет на качество отчетов и статистики. Причина успешного использования таких решений с использованием SPAN в том, что они соответствуют параметрам и возможностям SPAN-портов, и им не нужен каждый кадр для успешной отчетности и анализа.

SPAN можно использовать на удалённых площадках, где не оправдано постоянное развертывание средств мониторинга и анализа, организуя временное решение для устранения неполадок.

SPAN можно использовать на участках сети с ограниченным оптическим бюджетом, где коэффициент разделения TAP может вносить недопустимые затухания.

В случаях аварийных ситуаций на производстве, когда нет окна технического обслуживания, в котором можно установить TAP.

При необходимости доступа к трафику, который либо остается в пределах коммутатора, либо никогда не достигает физического линка, на котором трафик может быть ответвлен TAP.

Другими словами, SPAN порт — это полезная технология, если она используется правильно, в хорошо управляемой сети и проверенной методологии.

Резюме

TAP ответвители сетевого трафика

TAP создают полную 100% копию двунаправленного сетевого трафика, обеспечивая максимальную точность мониторинга сети

TAP не изменяют временные соотношения между кадрами, интервалом и временем отклика, что особенно важно при анализе VoIP и Triple Play, включая анализ FDX

TAP не вносят дополнительного джиттера или искажения, что важно при анализе VoIP/видео

TAP пропускают весь трафик: IPv4 или IPv6, пакеты с ошибками, короткие или большие кадры, неправильные кадры CRC, межкадровый интервал не отбрасывается и не изменяется, любые пакеты не отбрасываются независимо от полосы пропускания

Правовые нормы или корпоративное соответствие иногда требуют, чтобы весь трафик для определенного сегмента контролировался. Это можно гарантировать только с помощью TAP

TAP не являются адресными сетевыми устройствами, поэтому не могут быть взломаны

TAP не нужно настраивать и обновлять, получение всех данных гарантировано и экономит время персонала. Просто подключите и контролируйте 100% трафика

SPAN-порт коммутатора

При использовании SPAN создаются дублирующиеся пакеты данных, что снижает эффективность инструментов мониторинга

SPAN может легко переподписаться, отбрасывая пакеты, также наблюдаются потери пакетов в случае перегрузки портов или в случае наличия в них ошибок. В результате «некорректной работы» сетевой специалист упускает из вида часть пользовательского трафика, что не позволяет выявить серьезные ошибки в работе сети, а специалист по информационной безопасности может упустить вирусный трафик или атаку злоумышленника

Данные 1 уровня, повреждённые и некорректные пакеты, неправильный CRC, межкадровый интервал и другие нестандартные данные не пересылаются на SPAN- порты. Следовательно, SPAN не подходит для мониторинга, захвата и анализа протокола реального времени (RTP), особенно в современных стратегиях оценки среднего значения качества голоса или видео (MOS) и качества восприятия в целом (QoE)

Теги VLAN не всегда передаются через SPAN-порт, и это зависит от настроек. Поэтому это может привести к обнаружению ложных проблем и затруднению поиска проблем VLAN

SPAN-порты предоставляют только обобщенные данные

SPAN-порты изменяют временные метки пакетов

Доказано, что SPAN-порты можно взломать (поэтому они могут представлять угрозу безопасности)

SPAN-порт имеет самый низкий приоритет на коммутаторе, когда дело доходит до выбора между основным трафиком и трафиком SPAN

SPAN-порты требуют программирования через интерфейс командной строки и могут быть неправильно настроены, что приводит образованию слепых зон для мониторинга и сбоям

В некоторых странах SPAN не соответствует требованиям закона для случаев законного перехвата

Количество SPAN-портов в коммутаторе ограничено по cравнению с количеством, необходимым для мониторинга. Разным специалистам требуется копия трафика для решения своих задач: обеспечение безопасности, контент фильтрации, обнаружения вторжения, диагностики и устранения проблем

Заключение

Имейте в виду, что TAP и/или SPAN — это всего лишь первый шаг в процессе обеспечения полной видимости всей вашей сетевой инфраструктуры. Полученный через SPAN-порты или сетевые TAP трафик вы можете отправить на брокер сетевых пакетов для оптимизации и последующей передачи соответствующих данных конкретным инструментам мониторинга, анализа и ИБ.

Подробнее о брокерах сетевых пакетов и их применении можно почитать в наших предыдущих статьях.